Firewall Audit Dokumentation – FortiGate‑71G

Version: 1.0

Stand: 2026‑01‑01

Erstellt von: Stefan Schreiner

System: FortiGate‑71G

Architektur: Zero‑Trust, segmentiert, gruppenbasiert, audit‑fähig

Inhaltsverzeichnis

- Zweck & Geltungsbereich

- Netzwerkzonen & Segmentierung

- Zero‑Trust‑Policy‑Architektur

- Address‑Objekte

- Service‑Objekte

- Policy‑Base (nach Rewrite)

- Diagramm‑Blueprint (draw.io)

- Zero‑Trust‑Prinzipien

- Cleanup‑Historie

- Compliance‑Begründung

- Anhang

1. Zweck & Geltungsbereich

Dieses Dokument beschreibt die vollständige Firewall‑Policy‑Architektur der FortiGate‑71G‑Installation am Standort X.

Es dient als technische Referenz, Audit‑Nachweis, Grundlage für Change‑Management und Zero‑Trust‑Dokumentation.

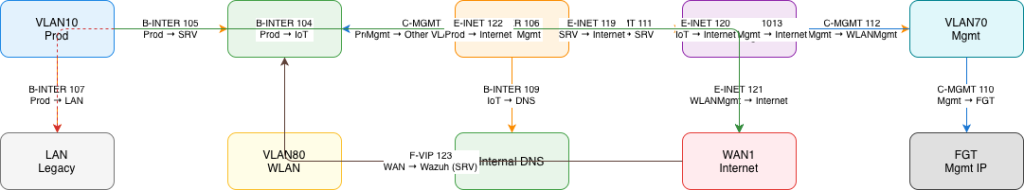

2. Netzwerkzonen & Segmentierung

| Zone | VLAN | Subnetz | Zweck |

|---|---|---|---|

| Prod | VLAN10 | x.x.10.x/24 | Produktionssystem |

| SRV | VLAN20 | x.x.20.x/24 | Server Netz |

| IoT | VLAN30 | x.x.30.x/24 | IoT Geräte |

| WLANMgmt | VLAN50 | x.x.50.x/24 | WLAN-Controller & AP-Mgmt |

| Mgmt | VLAN70 | x.x.70.x/24 | Administrative Systeme |

| WLAN | VLAN80 | x.x.80/24 | WLAN-Clients |

| VPN | VLAN200 | x.x.200.x/24 | WireGuard Overlay |

| LAN | LAN | x.x.1.x/24 | Legacy-LAN |

| WAN1 | – | – | Internet |

3. Zero Trust Policy Architektur

Das Regelwerk ist in sechs logische Blöcke gegliedert. Auf Grund der Zeichenbeschränkung (vgl.: 35 Zeichen) werden die Kategorien als Namensbestandteil gekürzt geführt.

| Block | IDs | Zweck |

|---|---|---|

| A-BLOCK | 100-103 | Blockieren bösartiger Internet Dienste |

| B-INTER | 104-109 | Minimaler Inter VLAN Verkehr |

| C-MGMT | 110-114, 1013 | Management Zugriffe & Isolation |

| D-VPN | 115-118 | WireGuard-Zugriffe |

| E-INET | 119-122 | Ausgehender Internet Verkehr (UTM) |

| F-VIP | 123 | Eingehender Verkehr (Wazuh) |

4. Address Objekte

4.1. Interface gebundene Objekte

- VLAN10 Adresse – x.x.10.x/24

- VLAN20 Adresse – x.x.20.x/24

- VLAN30 Adresse – x.x.30.x/24

- VLAN40 address – x.x.40.x/24

- VLAN50 address – x.x.50.x/24

- VLAN60 address – x.x.60.x/24

- VLAN70 address – x.x.70.x/24

- VLAN80 address – x.x.80.x/24

- VLAN200 address – x.x.200.x/24

- lan – x.x.1.x/24

4.2 Host‑Objekte

- Internal DNS – x.x.x.x

- WLANController – x.x.x.x

- FGT_Mgmt_IP – x.x.x.x

- WireGuard_Server – x.x.x.x

- Webserver bei Google – x.x.x.x

4.3 VPN‑Objekte

- WireguardClientNet – x.x.x.x/24

4.4 Address‑Groups

- GRP‑VLAN‑PROD → VLAN10 address

- GRP‑VLAN‑SRV → VLAN20 address

- GRP‑VLAN‑IOT → VLAN30 address

- GRP‑VLAN‑WLANMGMT → VLAN50 address

- GRP‑VLAN‑MGMT → VLAN70 address

- GRP‑SRV‑DNS → Internal DNS

- GRP‑SRV‑WLAN → WLANController

- GRP‑SRV‑WAZUH → Webserver bei Google

- GRP‑VPN‑WG‑SERVER → WireGuard_Server

5. Service‑Objekte

5.1 Verwendete Services

- DNS

- HTTP

- HTTPS

- SSH

- PING

- SNMP

- SYSLOG

- NTP

- Wireguard

- Wazuh_Agent_Communications

5.2 Service‑Groups

- GRP‑SRV‑MGMT → HTTPS, SSH, PING, SNMP

- GRP‑SRV‑DNS → DNS

- GRP‑SRV‑WAZUH → Wazuh_Agent_Communications

- GRP‑SRV‑WIREGUARD → Wireguard

- GRP‑SRV‑INET → ALL

6. Policy‑Base (nach Rewrite)

Alle Regeln wurden auf Redundanz und Widerspruch geprüft. Die Reihenfolge wurde an die Zero Trust Architektur angepasst. Obsolete Regeln wurden gelöscht.

6.1 A‑BLOCK (100–103)

Blockiert bösartige Internet‑Services per Internet‑Service‑DB.

6.2 B‑INTER (104–109)

- 104 Prod → IoT → GRP‑SRV‑INET

- 105 Prod → SRV → GRP‑SRV‑INET

- 106 Prod → WLANMgmt → GRP‑SRV‑INET

- 107 Prod → LAN → GRP‑SRV‑INET

- 108 Prod → WLAN → GRP‑SRV‑INET

- 109 IoT → DNS → GRP‑SRV‑DNS

6.3 C‑MGMT (110–114, 1013)

- 110 Mgmt → FGT → GRP‑SRV‑MGMT

- 111 Mgmt → SRV → GRP‑SRV‑MGMT + GRP‑SRV‑DNS + SYSLOG + GRP‑SRV‑WAZUH

- 112 Mgmt → WLANMgmt → GRP‑SRV‑MGMT

- 113 Mgmt → Other VLANs → GRP‑SRV‑INET (DENY)

- 114 Mgmt → WAN → GRP‑SRV‑INET

- 1013 Mgmt → Internet → GRP‑SRV‑INET

6.4 D‑VPN (115–118)

- 115 WAN → WG → GRP‑SRV‑WIREGUARD

- 116 WG → Intern → GRP‑SRV‑INET

- 117 WG → Mgmt → GRP‑SRV‑MGMT

- 118 WG → WAN → GRP‑SRV‑INET

6.5 E‑INET (119–122)

- 119 SRV → Internet → GRP‑SRV‑INET

- 120 IoT → Internet → GRP‑SRV‑INET

- 121 WLANMgmt → Internet → GRP‑SRV‑INET

- 122 Prod → Internet → GRP‑SRV‑INET

6.6 F‑VIP (123)

- 123 WAN → Wazuh → GRP‑SRV‑WAZUH

7. Diagramm (Blueprint)

8. Zero‑Trust‑Prinzipien

- Least Privilege

- Segmentierung

- No Implicit Trust

- Monitoring & Logging

- UTM Enforcement

9. Cleanup-Historie

| Datum | Änderung |

|---|---|

| 20260101 | Policy Renumbering ab ID 100 |

| 20260101 | Disabled Policies entfernt |

| 20260101 | Address Objekte Clean Up |

| 20260101 | Service Objekte Clean Up |

| 20260101 | Rewrite auf Adress Gruppen |

| 20260101 | Rewrite auf Service Gruppen |

| 20260101 | Zero Trust Reorg abgeschlossen |

10. Compliance Begründung

Diese Architektur erfüllt:

- ISO 27001 A.8.20

- ISO 27001 A.8.23

- NIST 800‑207 Zero Trust Architecture

- BSI IT‑Grundschutz OPS.1.1.3

- PCI‑DSS 1.2.1

11. Anhang

Dokumente werden nicht im Web veröffentlicht

- vollständige Policy‑Liste

- vollständige Address‑Objekt‑Liste

- vollständige Service‑Objekt‑Liste

- Diagramm‑Blueprint

- Change‑History