Notfallplan (DRP): Wie Unternehmen in Österreich sicher durch Krisen navigieren – Mit Checkliste & Praxis-Tipps

Einleitung

Ein plötzlicher Systemausfall, ein Cyberangriff oder gar eine Naturkatastrophe – solche unvorhergesehenen Ereignisse können den Geschäftsbetrieb eines jeden Unternehmens empfindlich stören. In Österreich sind Unternehmen durch Gesetze wie die DSGVO und die neue NIS2-Richtlinie verpflichtet, sich auf solche Krisen vorzubereiten. Ein gut durchdachter Notfallplan (Disaster Recovery Plan – DRP) ist daher keine Option mehr, sondern eine Notwendigkeit. Er schützt nicht nur vor finanziellen Verlusten und Reputationsschäden, sondern stellt auch die Einhaltung gesetzlicher Vorgaben sicher. Doch wie erstellt man einen effektiven DRP, der wirklich greift?

Warum ein Notfallplan (DRP) unerlässlich ist

– Minimierung von Ausfallzeiten: Ein DRP reduziert die Dauer von Betriebsunterbrechungen, indem er klare Wiederanlaufprozesse definiert.

– Schutz kritischer Daten & Systeme: Priorisiert die Wiederherstellung essenzieller Daten und IT-Infrastrukturen, um Datenverlust und Korruption zu vermeiden.

– Geschäftskontinuität sichern: Ermöglicht die Fortführung wesentlicher Geschäftsfunktionen, auch unter widrigen Umständen.

– Rechtliche Compliance: Erfüllt die stringenten Anforderungen der DSGVO (Art. 32 – Sicherheit der Verarbeitung, Meldepflichten) und der NIS2-Richtlinie (Cybersicherheit, Resilienz). NIS2 setzt ab Oktober 2026 strengere Maßstäbe, mit Fristen zur Registrierung bis Ende 2026.

– Reputationsmanagement: Ein nachgewiesener Notfallplan stärkt das Vertrauen von Kunden, Partner und Stakeholdern.

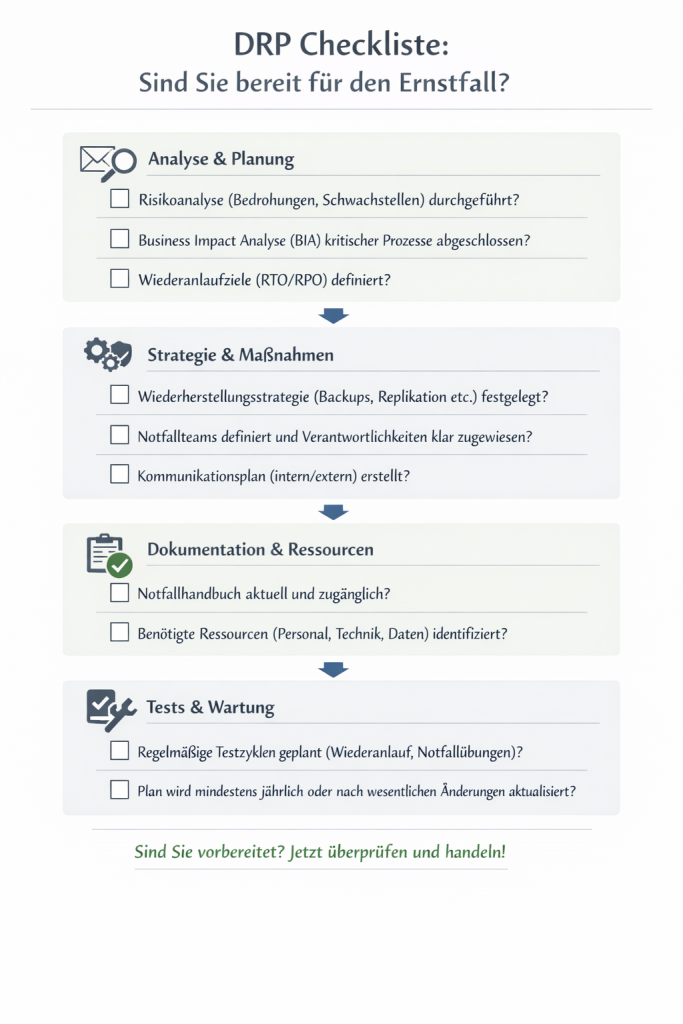

Detaillierte Checkliste zur Erstellung und Pflege Ihres Notfallplans

Phase 1: Analyse & Planung

– Risikoanalyse: Umfassende Identifizierung aller relevanten Bedrohungen (intern/extern, Cyber, physisch) und Schwachstellen der IT-Infrastruktur und Prozesse durchgeführt?

– Business Impact Analyse (BIA): Kritikalität von Systemen, Daten und Geschäftsprozessen bewertet? Maximale tolerierbare Ausfallzeiten (RTO – Recovery Time Objective) und maximaler Datenverlust (RPO – Recovery Point Objective) für jeden kritischen Prozess/System definiert?

– Zielsetzung & Scope: Klare Ziele und Umfang des DRPs festgelegt?

Phase 2: Strategie & Maßnahmen

– Wiederherstellungsstrategien: Detaillierte Pläne für Datensicherung (Backups – Art, Frequenz, Speicherort, Wiederherstellbarkeit) und Systemwiederherstellung (z.B. Failover-Systeme, Cloud-Backups, Replikation) entwickelt?

– Notfallteams: Krisenmanagement-Team zusammengestellt? Rollen, Verantwortlichkeiten und Stellvertreter klar definiert? Kontaktdaten aktuell?

– Kommunikationsplan: Kommunikationswege und -mittel für interne (Mitarbeiter, Management) und externe Stakeholder (Kunden, Lieferanten, Behörden – inkl. Meldepflichten für DSB/Cybersicherheitsbehörde) festgelegt? Vorlagen für Pressemitteilungen, Kunden-Updates etc. erstellt?

Phase 3: Dokumentation & Ressourcen

– Notfallhandbuch: Umfassende Dokumentation aller Pläne, Prozesse, Kontaktdaten und Inventarlisten erstellt? Zugänglich auch bei Systemausfall (z.B. gedruckte Kopie, Cloud-Speicher)?

– Ressourcenmanagement: Benötigte Ressourcen (Personal, Technik, Ausrüstung, Lizenzen) im Notfall gesichert? Alternative Standorte oder Arbeitsmittel vorhanden?

Phase 4: Tests & Wartung

– Testplanung: Regelmäßige Testzyklen (Backup-Wiederherstellungstests, Simulationen, Tabletop-Übungen) festgelegt und dokumentiert?

– Wartung & Update: Plan wird mindestens jährlich oder nach wesentlichen Änderungen (neue Systeme, Prozesse, gesetzliche Anforderungen wie NIS2) überprüft und aktualisiert? Schulungen für Notfallteams durchgeführt?

Schlüsselkomponenten im Detail

Risikoanalyse & Business Impact Analyse (BIA)

Geht über einfache Bedrohungslisten hinaus. Identifiziert *spezifische* Risiken für Ihr Unternehmen (z.B. spezifische Malware-Arten, Abhängigkeit von einzelnen Lieferanten) und bewertet deren quantitative und qualitative Auswirkungen (Umsatzverlust, Strafen, Reputationsschaden).

Wiederanlaufstrategien

– Backup-Strategien: Definieren Sie die Häufigkeit von Backups (täglich, stündlich?), den Speicherort (On-Premise, Cloud, Offsite?) und vor allem die *Wiederherstellbarkeit*. Regelmäßige Tests sind hier unerlässlich.

– Redundanz & Failover: Implementieren Sie redundante Systeme (Server, Netzwerkkomponenten) und planen Sie automatische Failover-Prozesse, wo immer möglich.

Notfallteams & Verantwortlichkeiten

Klare Eskalationspfade sind entscheidend. Wer trifft Entscheidungen, wenn die Geschäftsführung nicht erreichbar ist? Schulungen sind unerlässlich.

Kommunikationsplan

Denken Sie an alle Kanäle: E-Mail, Telefon, SMS, Notfall-Webseite. Definieren Sie, wer wann welche Informationen erhält. Bei Cyberangriffen sind Meldepflichten an die DSB und/oder die Cybersicherheitsbehörde (gemäß NISG 2026) zu beachten.

Tests & Wartung

– Vielfalt der Tests: Nicht nur technische Wiederherstellung, sondern auch organisatorische Übungen (z.B. eine Simulation eines Ransomware-Angriffs).

– Lessons Learned: Dokumentieren Sie die Ergebnisse von Tests und Übungen und nutzen Sie diese, um den Plan kontinuierlich zu verbessern.

Praktische Handlungsanweisungen für österreichische Unternehmen

Gesetzliche Anforderungen im Fokus

– DSGVO (Art. 32): Die Verpflichtung zur „Sicherheit der Verarbeitung“ durch geeignete technische und organisatorische Maßnahmen (TOMs) ist die Grundlage. Das beinhaltet auch den Schutz vor Datenverlust und unbefugtem Zugriff. Meldepflichten bei Datenpannen (Art. 33/34 DSGVO) müssen klar definiert sein.

– NIS2-Richtlinie (NISG 2026): Ab Oktober 2026 wird die Richtlinie durch das NISG 2026 in Österreich umgesetzt. Sie verschärft die Anforderungen an die Cybersicherheit und Resilienz für eine breitere Palette von Sektoren. Unternehmen müssen geeignete und verhältnismäßige Maßnahmen ergreifen. Eine Registrierung bei der Cybersicherheitsbehörde ist bis Ende 2026 erforderlich. *(Hinweis: Kleine Unternehmen (<50 MA, <10 Mio € Umsatz/Bilanzsumme) sind oft ausgenommen, aber Risikobewertung bleibt wichtig.)*

Erstellung eines DRP – Schritt für Schritt

1. Management-Buy-in sichern: Ohne Unterstützung der Geschäftsleitung ist ein DRP nicht erfolgreich.

2. Team bilden: Interdisziplinäres Team zusammenstellen.

3. Analyse durchführen: BIA und Risikoanalyse als Basis.

4. Strategie entwickeln: Was tun wir im Ernstfall?

5. Dokumentation: Alles klar und verständlich aufschreiben.

6. Implementierung: Maßnahmen umsetzen (Backups, Redundanzen).

7. Schulung: Alle Beteiligten trainieren.

8. Testing & Übung: Regelmäßig testen!

9. Wartung & Update: Am Ball bleiben.

Beispiele für Notfallszenarien (mit Fokus auf DRP-Maßnahmen)

Cyberangriff (Ransomware)

– Reaktion: Sofortige Isolation betroffener Systeme.

– Wiederherstellung: Schrittweise Wiederanstellung aus sauberen Backups (gemäß RPO). Überprüfung der Integrität der wiederhergestellten Daten. Forensische Analyse zur Ursachenfindung.

Hardwareausfall

– Wiederherstellung: Aktivierung von redundanter Hardware (Failover) oder Austausch defekter Komponenten. Wiederherstellung von Daten aus Backups, falls keine Redundanz vorhanden ist.

Stromausfall / Physische Störung

– Wiederanlauf: Notstromversorgung für kritische Systeme aktivieren. Ggf. Umzug zu einem alternativen Standort (BCP-Aspekt).

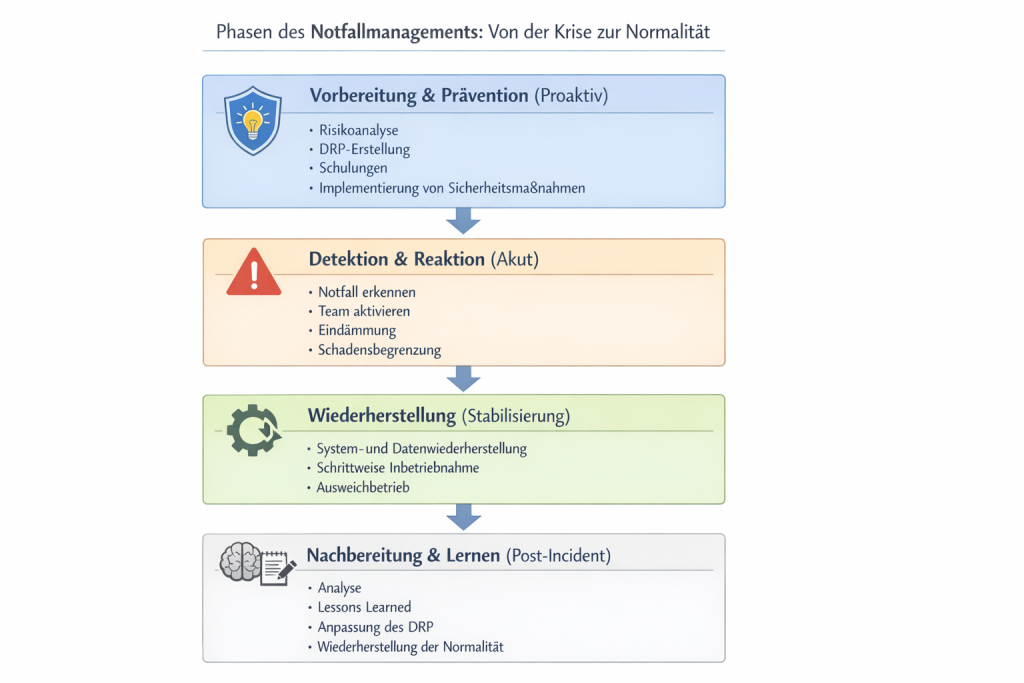

Grafik: Phasen des Notfallmanagements: Von der Krise zur Normalität

1. Vorbereitung & Prävention (Proaktiv): Risikoanalyse, DRP-Erstellung, Schulungen, Implementierung von Sicherheitsmaßnahmen.

2. Detektion & Reaktion (Akut): Notfall erkennen, Team aktivieren, Eindämmung, Schadensbegrenzung.

3. Wiederherstellung (Stabilisierung): System- und Datenwiederherstellung, schrittweise Inbetriebnahme, Ausweichbetrieb.

4. Nachbereitung & Lernen (Post-Incident): Analyse, Lessons Learned, Anpassung des DRP, Wiederherstellung der Normalität.

Fazit

Ein robuster Notfallplan ist mehr als nur eine lästige Pflichtübung – er ist ein strategisches Werkzeug zur Sicherung der Zukunftsfähigkeit Ihres Unternehmens. Indem Sie proaktiv handeln, Risiken minimieren und klare Wiederanlaufstrategien definieren, schützen Sie nicht nur Ihre IT und Daten, sondern auch Ihre Reputation und die Einhaltung rechtlicher Verpflichtungen nach DSGVO und NIS2. Beginnen Sie noch heute mit der Erstellung oder Überprüfung Ihres DRP!

—

## Quellen

– DSGVO (insbesondere Art. 32 – Sicherheit der Verarbeitung, Meldepflichten bei Datenpannen Art. 33/34)

– NIS2-Richtlinie & nationales NISG 2026 (Anforderungen an Cybersicherheit und Resilienz)

– Österreichische Datenschutzbehörde (DSB): [dsb.gv.at](https://dsb.gv.at/)

– BSI IT-Grundschutz (Standard 100-4 Notfallmanagement)

– Branchenverbände und Experten in Österreich (z.B. [WKO](https://www.wko.at/it-sicherheit/nis2-uebersicht), [WIFI](https://www.wifi.at/blog/detail/1075-nis2-nisg-2026), [Deloitte](https://www.deloitte.com/at/de/services/consulting/services/nis-2-cybersicherheits-richtlinie.html), [vetosec](https://vetosec.at/compliance/nis2/nis2-general-overview/))